Reading Time: 1 minutes

こんにちは、ManageEngineコンテンツ担当の園部です。

2023年8月のMicrosoftセキュリティ更新プログラムの概要を解説します。

日本では例年以上の高い気温と台風による暴風雨が猛威を振った8月、Microsoft社は74件の脆弱性の修正を行いました。

月例のセキュリティ更新プログラムとは?

月例のセキュリティ更新プログラムとは、Microsoft社が毎月第2火曜(日本時間で水曜日の場合もあります)に公開する、OSやその他の関連アプリケーションのセキュリティアップデートやその他アップデートのことを指します。この配信のことを「パッチチューズデー(Patch Tuesday)」と呼ぶこともあります。

バグや脆弱性・ゼロデイ脆弱性を修正するための重要なセキュリティアップデートがこの日に多くリリースされます。 なお、緊急性が高く頻繁に悪用される脆弱性が発見された場合は、パッチチューズデー以外の日にパッチがリリースされることもあります。

2023年8月度のMicrosoftセキュリティ更新プログラムの概要

冒頭でも述べたとおり、Microsoft社は2023年8月に74件の脆弱性に対する修正を行いました。また、74件のCVE番号を持った脆弱性に加え、既に悪用されたと報告のある脆弱性2件についても、セキュリティ アドバイザリとして修正を行っています。

今回のセキュリティアップデートには、以下の製品や機能が含まれています。 今月は「Microsoft Office」や「Microsoft Teams」など、エンドユーザーの使用頻度が高いアプリケーションに見つかった深刻度の高い脆弱性が複数修正されています。できる限り早い修正プログラムの適用が推奨されます。

- .NET Core

- .NET Framework

- ASP .NET

- Azure Arc

- Azure DevOps

- Azure HDInsights

- Dynamics Business Central Control

- Memory Integrity System Readiness Scan Tool

- Microsoft Dynamics

- Microsoft Edge (Chromium ベース)

- Microsoft Exchange Server

- Microsoft Office

- Microsoft Office Excel

- Microsoft Office Outlook

- Microsoft Office SharePoint

- Microsoft Office Visio

- Microsoft Teams

- Microsoft Windows Codecs Library

- Reliability Analysis Metrics Calculation Engine

- SQL Server

- SQL 用 Microsoft WDAC OLE DB プロバイダー

- Visual Studio

- Windows Bluetooth A2DP ドライバー

- Windows Cloud Files Mini Filter Driver

- Windows Cryptographic サービス

- Windows Defender

- Windows Fax とスキャン サービス

- Windows HTML プラットフォーム

- Windows LDAP – ライトウェイト ディレクトリ アクセス プロトコル

- Windows Projected File System

- Windows カーネル

- Windows グループ ポリシー

- Windows システム評価ツール

- Windows スマート カード

- Windows メッセージ キュー

- Windows モバイル デバイス管理

- Windows ワイヤレス ワイド エリア ネットワーク サービス

- Windows 共通ログ ファイル システム ドライバー

- WindowsReliability Analysis Metrics Calculation Engine

- タブレット用の Windows ユーザー インターフェイス

- ロール: Windows Hyper-V

2023年8月に修正されたゼロデイ脆弱性

2023年8月の月例パッチでは、3つのゼロデイ脆弱性へのアップデートが提供されます。

| CVE番号 | 概要 | 備考 |

|---|---|---|

| CVE-2023-38180 | .NETとVisual Studioのサービス拒否(DoS)の脆弱性 | 既に悪用が確認されています。 |

| ADV230003 | Microsoft Office の多層防御機能の更新プログラム | 悪用を確認。2023年7月の月例パッチで修正されたCVE-2023-36884に関連する更新プログラムです。この更新プログラムをインストールすることで、CVE-2023-36884につながる攻撃の連鎖を止めることができます。 |

| ADV230004 | メモリ整合性システム準備スキャン ツール の保護の詳細アップデート | 既に悪用が確認されています。 |

深刻度が緊急の脆弱性とパッチ

2023年8月にリリースされた深刻度が「緊急」の脆弱性の概要と対応するパッチは以下の6点です。

| CVE番号 | KB番号 | 影響を受けるコンポーネント | 概要 |

|---|---|---|---|

| CVE-2023-29328 | – | Microsoft Teams | リモートでコードが実行される脆弱性 |

| CVE-2023-29330 | – | Microsoft Teams | リモートでコードが実行される脆弱性 |

| CVE-2023-35385 | 5029242,5029244 5029247,5029250 5029253,5029259 5029263,5029295 5029296,5029301 5029304,5029307 5029308,5029312 5029318,5029367 |

Microsoft Message Queuing | リモートでコードが実行される脆弱性 |

| CVE-2023-36895 | 5002445,5002464 | Microsoft Outlook | リモートでコードが実行される脆弱性 |

| CVE-2023-36910 | 5029242,5029244 5029247,5029250 5029253,5029259 5029263,5029295 5029296,5029301 5029304,5029307 5029308,5029312 5029318,5029367 |

Microsoft Message Queuing | リモートでコードが実行される脆弱性 |

| CVE-2023-36911 | 5029242,5029244 5029247,5029250 5029253,5029259 5029263,5029295 5029296,5029301 5029304,5029307 5029308,5029312 5029318,5029367 |

Microsoft Message Queuing | リモートでコードが実行される脆弱性 |

「ランサムウェア対策ガイド」大好評配信中

ランサムウェアによる攻撃は年々件数が増加しています。

ランサムウェア攻撃から企業システムを守るうえでは、エンドポイントに対するセキュリティ修正プログラム(パッチ)の適用を必要なタイミングで漏れなく行うことが必須となります。

ManageEngineでは、ランサムウェアの対策をわかりやすく解説したホワイトペーパーを配信中です。セキュリティのご担当者様はぜひご一読ください。

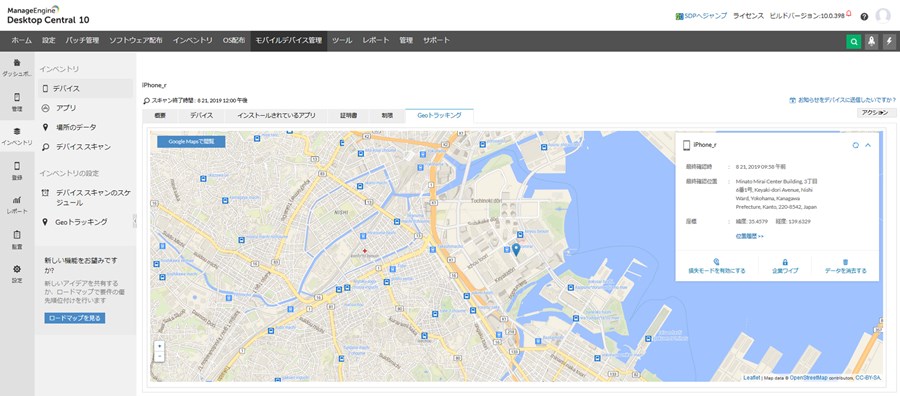

ManageEngineでは、組織内のPCやモバイル端末などのエンドポイントを効率良く管理し、利用状況やインストールされているソフトウェアを簡単に可視化するためのツールを提供しています。 エンドポイント管理ツールをご検討の際には、ぜひManageEngine製品もご確認ください。

統合エンドポイント管理を実現するならEndpoint Central

【Endpoint Central 概要資料のダウンロードはこちら】

【Endpoint Central 評価版のダウンロードはこちら】

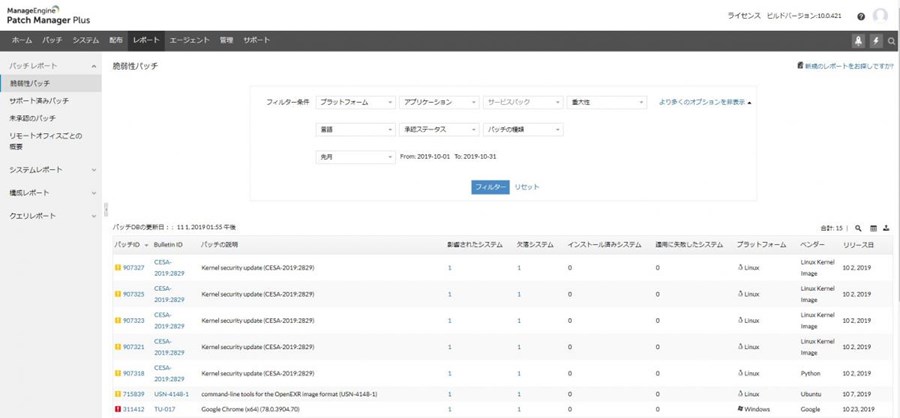

パッチ管理から始めるならPatch Manager Plus

【Patch Manager Plus 概要資料のダウンロードはこちら】

【Patch Manager Plus 評価版のダウンロードはこちら】

フィードバックフォーム

当サイトで検証してほしいこと、記事にしてほしい題材などありましたら、以下のフィードバックフォームよりお気軽にお知らせください。